WinRAR soluciona crítico fallo que perm...

WinRAR lanzó un parche que corrige la vulnerabilidad CVE‑2025‑31334, que permitía ejecutar malware a través de enlaces simbólicos sin activa...

Alerta por nuevas estafas: llegan las f...

En este último año, los avances de la inteligencia artificial revelaron una faceta inédita para componer imágenes realistas: realizar videos...

Así es como los exchanges centralizados...

Luego del colapso de FTX, hay mucha desconfianza e incertidumbre por parte de los clientes de los exchange sobre como continuará el mercado...

Las 6 grandes tendencias de ciberseguri...

El articulo expone brevemente las 6 tendencias actuales en cuanto a ciberseguridad.

El gran problema de seguridad de la últ...

Los teléfonos de gama alta tienen un gran problema y no es su precio, el parche de seguridad de julio de Android los ha hecho vulnerables a...

¿Qué tecnologías ayudarán a mejorar la...

Iniciamos un nuevo año arrastrando ciertas preocupaciones en materia de seguridad informática que parecen quere acompañarnos allá donde vaya...

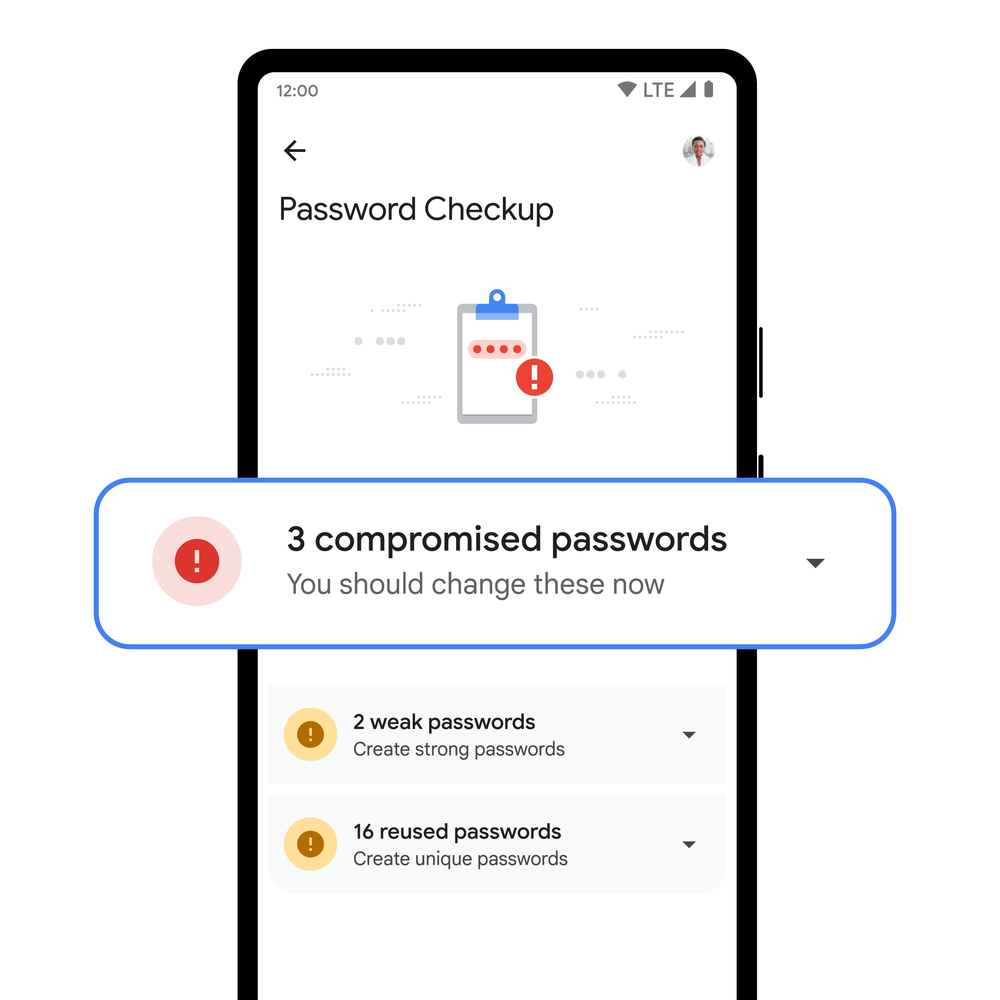

Google anunció mejoras en su gestor de...

La semana pasada Google anunció mejoras en su gestor de contraseñas, las cuales apuntan a mejorar la experiencia del usuario para que sea má...

Hackers ofrecen en la dark web los dato...

Un grupo de ciberdelincuentes asegura que dispone de un paquete de 23 terabytes con información privada de habitantes de Shanghái, China.

Cryptosistema RSA y seguridad de los si...

Si un atacante logra interrumpir los fotones que se envían de emisor a receptor,solo tendrá acceso a una clave pública,la cual se utiliza pa...

Zero Trust: nuevo modelo de arquitectur...

Cuando un usuario solicite acceso a una aplicación, se verificará su identidad, se controlará la postura de seguridad de su dispositivo y si...